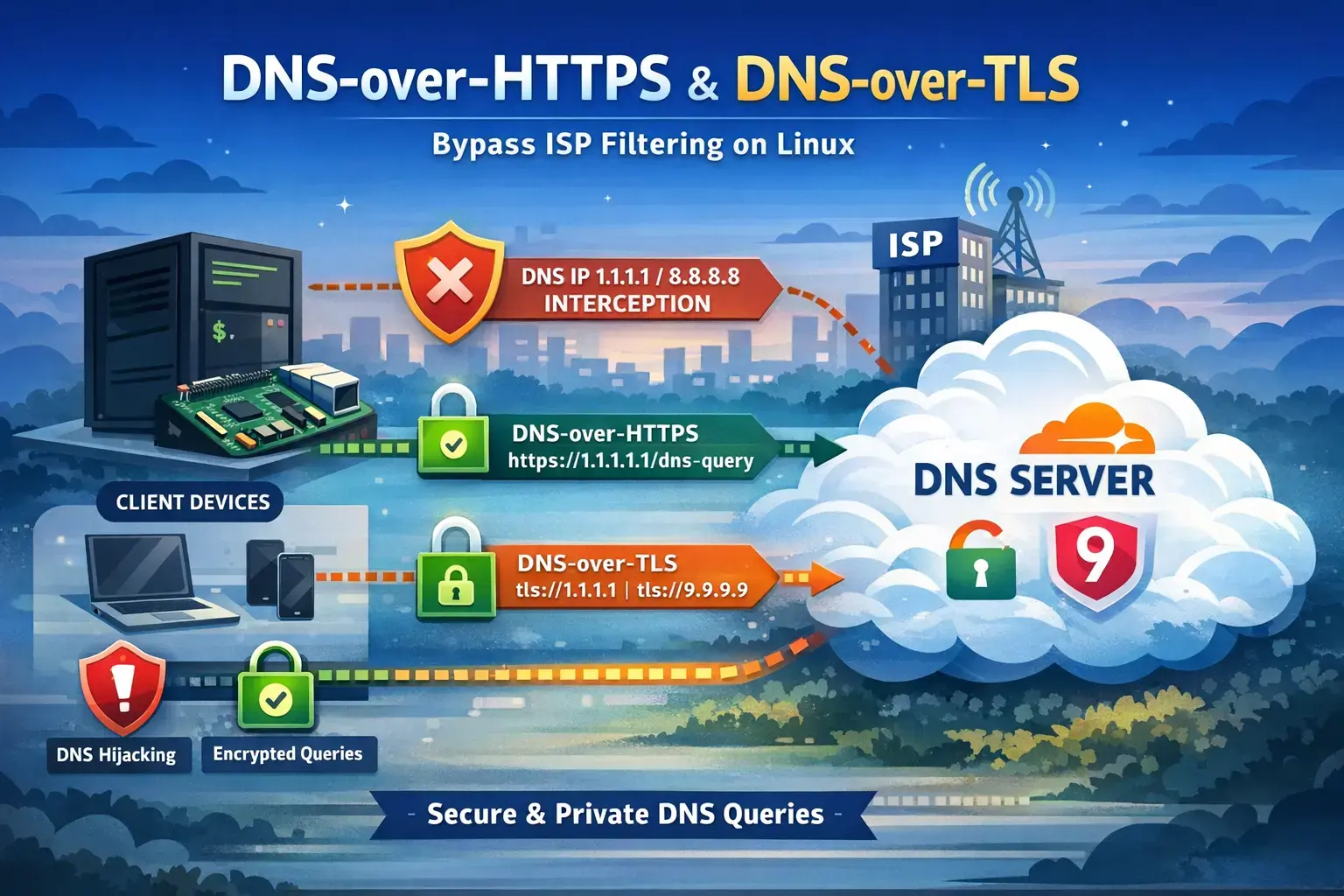

Pada beberapa kondisi, penggunaan DNS biasa (misalnya 1.1.1.1 atau 8.8.8.8) masih dapat terpengaruh oleh filtering ISP. Solusi yang lebih stabil dan aman adalah menggunakan DNS terenkripsi seperti DNS-over-HTTPS (DoH) atau DNS-over-TLS (DoT).

🔎 Permasalahan yang Sering Terjadi

- DNS IP publik sudah diganti (1.1.1.1 / 8.8.8.8) tapi masih ada situs terblokir.

- Query DNS berhasil, namun akses HTTP tetap gagal.

- ISP melakukan filtering berbasis DNS interception.

🔐 Opsi DNS yang Direkomendasikan

1️⃣ DNS-over-HTTPS (DoH) — Paling Stabil

https://1.1.1.1/dns-queryDoH menggunakan protokol HTTPS (port 443), sehingga trafik DNS menyatu dengan trafik web biasa. Karena menggunakan HTTPS, metode ini sangat sulit diblokir oleh ISP.

2️⃣ DNS-over-TLS (DoT)

tls://1.1.1.1tls://9.9.9.9DoT menggunakan enkripsi TLS khusus di port 853. Lebih aman dibanding DNS biasa, namun dalam beberapa kasus bisa tetap terdeteksi oleh filtering jaringan tertentu.

⚙️ Cara Instalasi Dig (Jika Belum Ada)

Jika perintah dig belum tersedia:

apt install dnsutils -y

Lalu uji DNS lokal:

📊 Kesimpulan Stabilitas

| Metode | Enkripsi | Stabilitas Bypass ISP |

|---|---|---|

| DNS IP (1.1.1.1) | ❌ Tidak | Sedang |

| DNS-over-TLS | ✅ Ya | Baik |

| DNS-over-HTTPS | ✅ Ya (HTTPS) | 🔥 Sangat Stabil |

📝 Penutup

Jika DNS IP publik biasa masih mengalami filtering, maka beralih ke DNS-over-HTTPS adalah solusi paling stabil dan aman. Metode ini menyamarkan query DNS di dalam koneksi HTTPS sehingga lebih sulit diblokir.

Konfigurasi ini dapat diterapkan di berbagai distribusi Linux seperti Debian maupun Ubuntu, dan juga dapat digunakan pada perangkat ringan seperti Raspberry Pi 3B+.

🔐 Dengan DNS terenkripsi, koneksi menjadi lebih privat, lebih aman, dan lebih stabil.